La era digital ha traído inmensos beneficios a individuos y empresas, pero también ha dado lugar a nuevas amenazas, una de las cuales es el ransomware. Con este software malicioso en aumento y las pandillas de ransomware cada vez más sofisticadas, es crucial comprender por qué el ransomware es peligroso y tomar medidas preventivas.

En esta publicación de blog, profundizaremos en los peligros del ransomware, desentrañaremos su anatomía, exploraremos sus tipos y revelaremos el modus operandi de las pandillas de ransomware. Además, examinaremos la conexión entre el ransomware y el acceso remoto, y analizaremos las estrategias esenciales de prevención y mitigación para protegerse contra esta amenaza en constante evolución.

Resumen corto

- Los ataques de ransomware plantean graves riesgos financieros y operativos, con potencial demandas de rescate de hasta $ 70 millones.

- Comprender las etapas de un ataque de ransomware es esencial para el éxito de las estrategias de prevención, incluidos los métodos de infiltración, el proceso de encriptación y las tácticas de extorsión.

- Se deben implementar medidas de prevención como software antivirus, copias de seguridad regulares y educación del usuario para reducir el riesgo de ataques de ransomware.

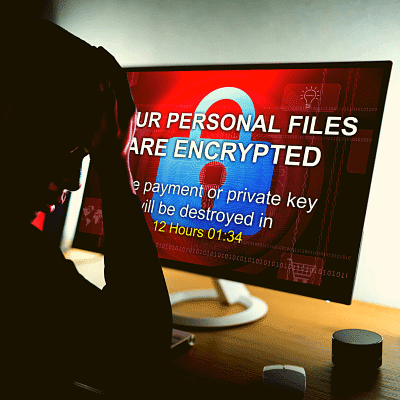

Los peligros de los ataques de ransomware

Los ataques de ransomware son una amenaza grave que puede tener consecuencias devastadoras tanto para las personas como para las organizaciones. El impacto de estos ataques va más allá de las pérdidas económicas, que pueden oscilar entre cientos de miles y millones de dólares. Pueden ocurrir filtraciones de datos si se paga el rescate, ya que los atacantes pueden no descifrar archivos o robar datos.

Además, las interrupciones comerciales son comunes, y algunas empresas tienen que cerrar sus operaciones durante días o semanas. Con los atacantes de ransomware en constante evolución de sus tácticas, es vital mantenerse informado y tomar las medidas preventivas adecuadas para minimizar los riesgos y daños causados por estos ataques.

Impacto financiero

El impacto financiero de los ataques de ransomware puede ser asombroso. Los costos directos e indirectos pueden incluir la pérdida de ingresos, el daño a la reputación e incluso la confianza de los inversores. Por ejemplo, las organizaciones de atención médica pueden enfrentar pérdidas financieras asociadas con la pérdida de ingresos, los costos de remediación, el daño a la marca y los honorarios legales debido a los ataques de ransomware.

En 2021, las organizaciones de servicios financieros informaron pérdidas de más de $ 2 millones por ataques de ransomware, con demandas de rescate que oscilaron entre $ 10,000 y millones de dólares, siendo la demanda más alta $ 70 millones. Estas cifras alarmantes subrayan la importancia de ser proactivos en protección contra ataques de ransomware.

Violaciones de datos

Las violaciones de datos son otra consecuencia potencial de los ataques de ransomware. Cuando el ransomware cifra archivos esenciales, puede provocar la pérdida de datos de clientes o información corporativa confidencial. Es posible que el pago del rescate no garantice la recuperación de los archivos cifrados e incluso puede dar lugar a más filtraciones de datos si los atacantes deciden robar o retener la clave de descifrado.

La víctima queda en una posición precaria, ya que los datos confidenciales de los archivos no se pueden descifrar sin una clave matemática conocida solo por el atacante, y la víctima debe enviar un pago de Bitcoin imposible de rastrear al atacante para recuperar el acceso. Esto destaca la importancia de las medidas preventivas para protegerse contra ataques de ransomware y filtraciones de datos.

Interrupciones comerciales

Los ataques de ransomware también pueden provocar interrupciones comerciales significativas. En algunos casos, las organizaciones tienen que suspender sus operaciones por períodos prolongados de tiempo. Este tiempo de inactividad puede causar un efecto dominó en toda la empresa, lo que lleva a la pérdida de productividad, la insatisfacción del cliente y la reputación dañada.

Si los clientes se enteran de una violación de su información personal, pueden optar por dejar de utilizar los servicios de la empresa afectada. Los efectos potenciales a largo plazo de un ataque de ransomware hacen que sea esencial que las organizaciones comprendan los riesgos e implementen estrategias efectivas de prevención y mitigación.

Anatomía de un ataque de ransomware

Un ataque de ransomware no es un proceso simple y directo. Implica varias etapas, incluidos los métodos de infiltración, el proceso de encriptación y las tácticas de extorsión. Los atacantes emplean varias técnicas para obtener acceso a los sistemas, como correos electrónicos de phishing, sitios web maliciosos y kits de explotación.

Una vez que el ransomware se ha infiltrado en un sistema, el proceso de cifrado comienza a hacer que los archivos sean inaccesibles hasta que se paga un rescate. Por último, entran en juego las tácticas de extorsión, en las que los atacantes amenazan con eliminar archivos o publicar datos robados si no se paga el rescate.

Comprender la anatomía de un ataque de ransomware es crucial para desarrollar estrategias eficaces de prevención y mitigación.

Métodos de infiltración

Los atacantes utilizan una variedad de métodos de infiltración para obtener acceso a los sistemas e implementar ransomware. Uno de los métodos más frecuentes es el spam de phishing con archivos adjuntos maliciosos enviados por correo electrónico al objetivo. Los usuarios desprevenidos pueden hacer clic en estos archivos adjuntos e infectar sin darse cuenta sus sistemas con ransomware.

Los sitios web maliciosos son otro método común de infiltración, ya que los atacantes usan estos sitios para enviar código malicioso a la computadora de la víctima. Además, se emplean kits de explotación para aprovechar las vulnerabilidades de seguridad e infectar equipos sin necesidad de engañar al usuario.

Ser consciente de estos métodos de infiltración puede ayudar a las organizaciones y a las personas a protegerse mejor contra los ataques de ransomware.

Proceso de cifrado

El proceso de cifrado, que se utiliza para cifrar archivos, es un componente crucial de un ataque de ransomware. Durante esta etapa, el atacante encripta los archivos de la víctima, haciéndolos inaccesibles. Los archivos no se pueden descifrar sin una clave matemática conocida solo por el atacante, y generalmente se requiere que la víctima envíe un pago de Bitcoin imposible de rastrear al atacante para recuperar el acceso a sus archivos.

Desafortunadamente, incluso después de pagar el rescate, no hay garantía de que el atacante proporcione la clave de descifrado o que los archivos se descifren con éxito. Esto enfatiza la importancia de tomar medidas preventivas para evitar ser víctima de ataques de ransomware.

Tácticas de extorsión

Las tácticas de exorción juegan un papel importante en los ataques de ransomware. Los atacantes pueden amenazar con eliminar los archivos cifrados o publicar los datos robados si no se paga el rescate. En algunos casos, las pandillas de ransomware recurren a la doble extorsión, donde no solo cifran los datos, sino que también amenazan con hacerlos públicos o ponerlos a la venta si no se paga el rescate.

Estas tácticas ejercen una enorme presión sobre las víctimas para que paguen el rescate, ya que las consecuencias de no hacerlo pueden ser graves. Sin embargo, pagar el rescate no garantiza un resultado positivo y es fundamental que las organizaciones y las personas implementen estrategias eficaces de prevención y mitigación para protegerse contra los ataques de ransomware.

Tipos de ransomware: Locker vs. Crypto

El ransomware se puede clasificar en términos generales en dos tipos principales: ransomware de casilleros y ransomware criptográfico. El ransomware Locker restringe el acceso al sistema del usuario o a archivos específicos, mientras que el criptoransomware cifra los archivos del usuario y exige un pago por descifrarlos.

Dentro de cada categoría, existen más distinciones y variaciones, por lo que es esencial mantenerse informado sobre los diferentes tipos de ransomware y sus características específicas. Los ejemplos de ransomware incluyen Locky, WannaCry, Bad Rabbit, KeRanger, Findzip, MacRansom y ThiefQuest.

Al comprender los diferentes tipos de ransomware, las organizaciones y las personas pueden protegerse mejor contra estas amenazas.

Locker ransomware

Locker ransomware es un tipo de software malicioso que restringe el acceso de los usuarios a su dispositivo, esencialmente bloqueándolos. A diferencia del ransomware criptográfico, que encripta archivos, el ransomware de casillero evita que los usuarios accedan a sus dispositivos o archivos específicos hasta que se pague el rescate.

Si bien este tipo de ransomware puede causar interrupciones e inconvenientes significativos, es esencial recordar que pagar el rescate no garantiza la restauración del acceso. De hecho, puede alentar a los atacantes y financiar sus actividades delictivas.

Por lo tanto, es crucial implementar medidas preventivas y tener un plan de respaldo sólido para minimizar el impacto de los ataques de ransomware de casilleros.

Crypto ransomware

Crypto ransomware es un tipo de programa de ransomware más insidioso que cifra los archivos almacenados en una computadora o dispositivo móvil y exige un rescate por la clave de descifrado. Por lo general, se difunde a través de correos electrónicos de phishing o se disfraza como software legítimo, lo que hace que sea más difícil de detectar. La intención del criptoransomware es cifrar datos importantes sin interrumpir las funciones básicas de la computadora, lo que hace que sea más difícil para las víctimas identificar y abordar la amenaza.

Los ejemplos de criptoransomware incluyen Locky, WannaCry, Bad Rabbit, KeRanger, Findzip, MacRansom y ThiefQuest. Comprender las características del criptoransomware y mantenerse actualizado sobre las amenazas más recientes puede ayudar a las organizaciones y a las personas a protegerse mejor contra estos ataques.

Cómo operan las pandillas de ransomware

Las pandillas de ransomware, a menudo compuestas por delincuentes de ransomware, están muy organizadas y son sofisticadas y emplean varias tácticas para lograr sus objetivos. Sus operaciones consisten en reclutar y colaborar con otros delincuentes, seleccionar objetivos y utilizar técnicas de evasión dentro del sistema operativo objetivo.

Estas pandillas a menudo reclutan personal con experiencia específica, como codificación, desarrollo de malware e infiltración de redes. También forman asociaciones estratégicas para compartir recursos, incluido el código de malware, las tácticas de ataque y el procesamiento de pagos.

La selección de objetivos implica la identificación de organizaciones e individuos susceptibles, mientras que las técnicas de evasión se emplean para evitar la detección y el análisis. Comprender cómo operan las pandillas de ransomware puede proporcionar información valiosa sobre la naturaleza de la amenaza e informar el desarrollo de estrategias efectivas de prevención y mitigación.

Reclutamiento y colaboración

El reclutamiento y la colaboración son aspectos esenciales de las operaciones de pandillas de ransomware. Estas pandillas reclutan personal con experiencia particular, como codificación, desarrollo de malware e infiltración de redes. También forman asociaciones estratégicas con otras pandillas de ransomware para compartir recursos, incluido el código de malware, las tácticas de ataque y el procesamiento de pagos.

Al agrupar sus recursos, las pandillas de ransomware pueden aumentar la efectividad de sus operaciones y maximizar sus ganancias. Esta colaboración destaca la importancia de mantenerse informado sobre las amenazas de ransomware e implementar estrategias sólidas de prevención y mitigación para protegerse contra estos atacantes sofisticados y bien organizados.

Selección de destino

La selección de objetivos es un elemento crítico de las operaciones de pandillas de ransomware, que a menudo involucran ataques dirigidos. Estas pandillas seleccionan objetivos en función de su susceptibilidad al ataque y las posibles ganancias financieras que pueden obtener. Organizaciones como universidades, instalaciones médicas y bufetes de abogados a menudo son el objetivo debido a sus valiosos datos y potencial de ganancias financieras.

Inadecuado protocolos de seguridad y las cadenas de suministro débiles pueden hacer que las organizaciones sean más susceptibles a los ataques de ransomware, lo que las convierte en objetivos atractivos para las pandillas de ransomware. Al comprender los factores que influyen en la selección de objetivos, las organizaciones pueden tomar las medidas adecuadas para protegerse contra los ataques de ransomware.

Técnicas de evasión

Las técnicas de evasión son una parte integral de las operaciones de pandillas de ransomware. Estas técnicas ayudan a las pandillas a evitar ser detectadas y analizadas por los sistemas de seguridad. Algunas técnicas comunes de evasión incluyen el abuso de aplicaciones confiables, la ofuscación y la evasión de defensa.

El abuso de aplicaciones confiables implica ocultar código malicioso dentro de software legítimo. La ofuscación dificulta la interpretación y el análisis del código malicioso, lo que dificulta los esfuerzos de detección. La evasión de defensa implica eludir la detección por parte de los sistemas de seguridad mediante el uso de algoritmos de cifrado sofisticados y múltiples capas de cifrado.

Al comprender estas técnicas de evasión, las organizaciones pueden protegerse mejor contra los ataques de ransomware y desarrollar medidas de seguridad más efectivas.

Ransomware y acceso remoto

El ransomware y el acceso remoto están estrechamente relacionados, ya que los atacantes suelen aprovechar las vulnerabilidades del protocolo de escritorio remoto (RDP) y las redes privadas virtuales (VPN) para obtener acceso a los sistemas e implementar el ransomware. Con la creciente dependencia del trabajo remoto y las tecnologías de acceso remoto, es esencial que las organizaciones sean conscientes de estas vulnerabilidades y tomen las medidas adecuadas para protegerse contra los ataques de ransomware.

Al comprender la conexión entre el ransomware y el acceso remoto, las organizaciones pueden implementar medidas de seguridad más efectivas y minimizar el riesgo de infección por ransomware.

Protocolo de escritorio remoto (RDP)

Remote Desktop Protocol (RDP) es un protocolo patentado desarrollado por Microsoft que permite a los usuarios acceder y controlar una computadora a través de una red desde una ubicación remota. Si bien RDP puede proporcionar beneficios significativos en términos de productividad y flexibilidad, los atacantes también pueden explotarlo para obtener acceso no autorizado a los sistemas.

Los atacantes pueden explotar las vulnerabilidades de RDP a través de métodos como ataques de fuerza bruta, infectar sistemas con malware o explotar las debilidades en el propio protocolo. Para protegerse contra la explotación de RDP, es esencial usar contraseñas seguras, habilitar la autenticación de dos factores y mantener parches y actualizaciones periódicas del sistema.

vulnerabilidades de VPN

Las redes privadas virtuales (VPN) son otro posible punto de entrada para los atacantes de ransomware. Las VPN brindan acceso remoto seguro a las redes, pero pueden ser vulnerables a ataques si no se configuran y mantienen correctamente. Se sabe que las pandillas de ransomware apuntan a vulnerabilidades en dispositivos y protocolos VPN, así como a otras vulnerabilidades de acceso inicial, como puntos finales de RDP no seguros y phishing de correo electrónico.

Algunas vulnerabilidades explotadas conocidas incluyen CVE-2018-13374 y CVE-2020-0796. Para protegerse contra las vulnerabilidades de VPN, las organizaciones deben implementar medidas de seguridad sólidas, como usar software de VPN actualizado, parchear vulnerabilidades y educar a los usuarios sobre los riesgos potenciales y las mejores prácticas para el uso de VPN.

Estrategias de Prevención y Mitigación

Las estrategias de prevención y mitigación son esenciales para protegerse contra los ataques de ransomware. La implementación de software antivirus, la realización de copias de seguridad periódicas y la educación de los usuarios pueden reducir significativamente el riesgo de infección por ransomware. Al ser proactivos y mantenerse informados sobre las últimas amenazas de ransomware, las organizaciones y las personas pueden minimizar el daño potencial causado por estos ataques y garantizar la seguridad de sus datos y sistemas.

En las siguientes secciones, discutiremos cada una de estas estrategias de prevención y mitigación con más detalle.

El software antivirus

El software antivirus es un componente fundamental de cualquier estrategia de ciberseguridad, ya que puede detectar, prevenir y eliminar el software de rescate de los sistemas informáticos. Algunos software antivirus que pueden ayudar a proteger contra el ransomware incluyen Bitdefender Antivirus Plus, AVG Antivirus, Avast Antivirus, Kaspersky y Malwarebytes Premium. Estos programas pueden detectar y eliminar ransomware al buscar códigos maliciosos y bloquear sitios web maliciosos.

Sin embargo, es esencial recordar que es posible que el software antivirus no proteja contra todos los tipos de ransomware, ya que algunas variantes pueden eludir la detección. Por lo tanto, es crucial emplear un enfoque de seguridad de varias capas y mantenerse informado sobre las últimas amenazas de ransomware.

Copias de seguridad regulares

Las copias de seguridad regulares son una medida preventiva esencial contra los ataques de ransomware, ya que pueden ayudar a restaurar archivos sin tener que pagar el rescate. La regla de respaldo 3-2-1 recomienda mantener tres copias de datos, almacenadas en dos tipos distintos de medios, con una de las copias ubicada fuera del sitio o fuera de línea.

Al tener copias de seguridad almacenadas en varias ubicaciones, los usuarios pueden asegurarse de que pueden recuperar sus archivos en caso de un ataque de ransomware. La revisión y actualización periódicas de las políticas de copia de seguridad también son cruciales para garantizar su precisión y eficacia.

Educación del usuario

La educación del usuario es un aspecto crítico de la prevención del ransomware, ya que ayuda a los usuarios a comprender los riesgos asociados con el ransomware y los pasos que pueden tomar para protegerse. Los usuarios deben estar atentos a los correos electrónicos de phishing y las descargas maliciosas, y ser conscientes de los indicadores de un ataque de ransomware.

La educación en seguridad cibernética de los empleados también es esencial para las organizaciones, ya que garantiza que los empleados sean conscientes de los riesgos potenciales y se adhieran a las mejores prácticas con respecto a la seguridad cibernética. Implementar la educación del usuario a través de capacitación, recursos como videos, artículos y seminarios web, y actualizaciones periódicas de los parches de seguridad puede reducir significativamente el riesgo de infección por ransomware.

Resumen

En conclusión, el ransomware es una amenaza importante y en evolución que puede tener graves impactos financieros, de datos y comerciales. Comprender la anatomía de los ataques de ransomware, los diversos tipos de ransomware y las operaciones de las pandillas de ransomware puede ayudar a las organizaciones y las personas a protegerse mejor contra estas amenazas. Al implementar estrategias sólidas de prevención y mitigación, como software antivirus, copias de seguridad regulares y educación del usuario, es posible reducir el riesgo de infección de ransomware y minimizar el daño potencial causado por estos ataques. Manténgase alerta, manténgase informado y manténgase protegido.

Preguntas frecuentes

¿Puede el ransomware ser peligroso?

Sí, el ransomware puede ser peligroso y causar interrupciones costosas en las operaciones, así como la pérdida de información y datos críticos. Las víctimas también pueden enfrentar sanciones legales si su violación de datos es el resultado de defensas débiles o el incumplimiento de las leyes y regulaciones de seguridad cibernética.

Por lo tanto, es importante tomar medidas proactivas para protegerse del ransomware.

¿Por qué el ransomware es el tipo de malware más dañino?

El ransomware es el tipo de malware más dañino porque no solo inutiliza los datos y los sistemas, sino que también exige el pago de un rescate a cambio de restaurar el acceso. Las víctimas se enfrentan a la difícil decisión de pagar el rescate o perder el acceso a sus datos para siempre.

Este software malicioso puede causar interrupciones significativas tanto para individuos como para empresas.

¿Qué sucede si obtiene ransomware?

Si obtiene ransomware, sus datos y archivos podrían ser rehenes. Es probable que el atacante exija el pago de un rescate para restaurar el acceso y descifrar los datos.

Es importante actuar con rapidez y ponerse en contacto con su equipo de seguridad de TI de inmediato para minimizar el riesgo de daños a largo plazo.

¿Cuál es la diferencia entre el ransomware de casilleros y el criptoransomware?

La principal diferencia entre el ransomware de casilleros y el criptoransomware es que el primero restringe el acceso al sistema o los archivos del usuario, mientras que el segundo encripta los datos y requiere el pago para desbloquearlos.

¿Cómo seleccionan las bandas de ransomware sus objetivos?

Las pandillas de ransomware evalúan cuidadosamente los objetivos potenciales evaluando la probabilidad de un ataque exitoso y el valor de las posibles recompensas. Al hacerlo, pueden seleccionar objetivos que proporcionarán el máximo rendimiento con el mínimo esfuerzo.

Este proceso de selección cuidadosa ayuda a garantizar que las pandillas puedan maximizar sus ganancias y minimizar su riesgo. También ayuda a garantizar que los objetivos se elijan con cuidado y que los ataques tengan éxito.

Biografía del autor

Angelo Frisina es un autor altamente experimentado y experto en marketing digital con más de dos décadas de experiencia en el campo. Se especializa en diseño web, desarrollo de aplicaciones, SEO y tecnologías blockchain.

El amplio conocimiento de Angelo en estas áreas lo ha llevado a la creación de numerosos sitios web y aplicaciones móviles galardonados, así como a la implementación de estrategias de marketing digital efectivas para una amplia gama de clientes.

Angelo también es un consultor respetado que comparte sus conocimientos y experiencia a través de varios podcasts y recursos de marketing digital en línea.

Con una pasión por mantenerse al día con las últimas tendencias y desarrollos en el mundo digital, Angelo es un activo valioso para cualquier organización que busque mantenerse a la vanguardia en el panorama digital.

2 Comentarios

Excelente artículo con consejos prácticos para usuarios finales. Gracias.

Gracias Alicia, me alegro de que te haya gustado!????