حقق العصر الرقمي فوائد هائلة للأفراد والشركات ، ولكنه أدى أيضًا إلى ظهور تهديدات جديدة ، أحدها هو برنامج الفدية. مع تزايد هذا البرنامج الخبيث وزيادة تعقيد عصابات برامج الفدية ، من الضروري فهم سبب خطورة برامج الفدية واتخاذ الإجراءات الوقائية.

في منشور المدونة هذا ، سوف نتعمق في مخاطر برامج الفدية ، ونكشف عن هيكلها التشريحي ، ونستكشف أنواعها ، ونكشف النقاب عن طريقة عمل عصابات برامج الفدية الضارة. بالإضافة إلى ذلك ، سوف نفحص العلاقة بين برامج الفدية والوصول عن بعد ، بالإضافة إلى مناقشة استراتيجيات الوقاية والتخفيف الأساسية للحماية من هذا التهديد المتطور باستمرار.

ملخص قصير

- تشكل هجمات برامج الفدية مخاطر مالية وتشغيلية خطيرة ، محتملة مطالب فدية تصل إلى 70 مليون دولار.

- يعد فهم مراحل هجوم برامج الفدية أمرًا ضروريًا لاستراتيجيات الوقاية الناجحة ، بما في ذلك طرق التسلل وعملية التشفير وأساليب الابتزاز.

- يجب تنفيذ تدابير الوقاية مثل برامج مكافحة الفيروسات والنسخ الاحتياطية المنتظمة وتعليم المستخدم لتقليل مخاطر هجمات الفدية.

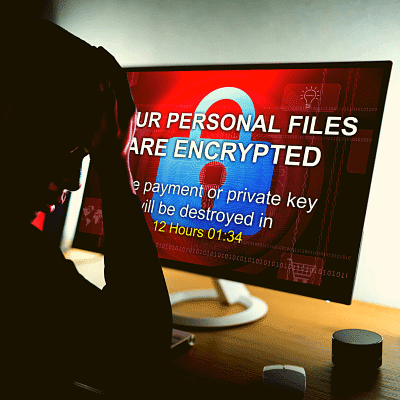

مخاطر هجمات برامج الفدية

تُعد هجمات برامج الفدية تهديدًا خطيرًا يمكن أن يكون له عواقب وخيمة على الأفراد والمؤسسات على حدٍ سواء. يتجاوز تأثير هذه الهجمات الخسائر المالية التي يمكن أن تتراوح من مئات الآلاف إلى ملايين الدولارات. يمكن أن تحدث خروقات البيانات إذا تم دفع الفدية ، حيث لا يجوز للمهاجمين فك تشفير الملفات أو قد يسرقون البيانات.

علاوة على ذلك ، فإن اضطرابات الأعمال شائعة ، حيث تضطر بعض الشركات إلى إغلاق عملياتها لأيام أو أسابيع. مع قيام مهاجمي برامج الفدية بتطوير تكتيكاتهم باستمرار ، من الضروري البقاء على اطلاع واتخاذ التدابير الوقائية المناسبة لتقليل المخاطر والأضرار التي تسببها هذه الهجمات.

التأثير المالي

يمكن أن يكون التأثير المالي لهجمات برامج الفدية مذهلًا. يمكن أن تشمل التكاليف المباشرة وغير المباشرة خسارة الإيرادات ، والإضرار بالسمعة ، وحتى ثقة المستثمر. على سبيل المثال ، قد تواجه مؤسسات الرعاية الصحية خسائر مالية مرتبطة بخسارة الإيرادات وتكاليف الإصلاح وتلف العلامة التجارية والرسوم القانونية بسبب هجمات برامج الفدية.

في عام 2021 ، أبلغت مؤسسات الخدمات المالية عن خسائر تجاوزت 2 مليون دولار من هجمات برامج الفدية ، مع طلبات فدية تتراوح من 10,000 دولار إلى ملايين الدولارات ، وكان أعلى طلب هو 70 مليون دولار. تؤكد هذه الأرقام المقلقة على أهمية أن تكون استباقيًا في الحماية من هجمات برامج الفدية.

خروقات البيانات

تعد خروقات البيانات نتيجة محتملة أخرى لهجمات برامج الفدية. عندما تقوم برامج الفدية بتشفير الملفات الأساسية ، فقد يؤدي ذلك إلى فقدان بيانات العميل أو معلومات الشركة السرية. قد لا يضمن دفع الفدية استرداد الملفات المشفرة وقد يؤدي إلى مزيد من خروقات البيانات إذا قرر المهاجمون سرقة مفتاح فك التشفير أو حجبه.

تُترك الضحية في وضع غير مستقر ، حيث لا يمكن فك تشفير البيانات الحساسة في الملفات بدون مفتاح رياضي لا يعرفه سوى المهاجم ، ويجب على الضحية إرسال دفعة Bitcoin غير قابلة للتعقب إلى المهاجم لاستعادة الوصول. وهذا يسلط الضوء على أهمية التدابير الوقائية للحماية من هجمات برامج الفدية وخرق البيانات.

اضطرابات الأعمال

يمكن أن تؤدي هجمات برامج الفدية أيضًا إلى اضطرابات كبيرة في الأعمال. في بعض الحالات ، يتعين على المنظمات تعليق عملياتها لفترات طويلة من الزمن. يمكن أن يتسبب هذا التعطل في تأثير مضاعف في جميع أنحاء الشركة ، مما يؤدي إلى فقدان الإنتاجية وعدم رضا العملاء وتدمير السمعة.

إذا علم العملاء بحدوث خرق لمعلوماتهم الشخصية ، فقد يختارون التوقف عن استخدام خدمات الشركة المتضررة. تجعل الآثار المحتملة طويلة المدى لهجوم برامج الفدية من الضروري للمؤسسات فهم المخاطر وتنفيذ استراتيجيات فعالة للوقاية والتخفيف.

تشريح هجوم برامج الفدية

هجوم برامج الفدية ليس عملية بسيطة ومباشرة. يتضمن عدة مراحل ، بما في ذلك طرق التسلل وعملية التشفير وتكتيكات الابتزاز. يستخدم المهاجمون تقنيات مختلفة للوصول إلى الأنظمة ، مثل رسائل البريد الإلكتروني المخادعة والمواقع الضارة ومجموعات الاستغلال.

بمجرد أن يتسلل برنامج الفدية إلى النظام ، تبدأ عملية التشفير في جعل الملفات غير قابلة للوصول حتى يتم دفع فدية. أخيرًا ، تدخل تكتيكات الابتزاز حيز التنفيذ ، حيث يهدد المهاجمون بحذف الملفات أو نشر البيانات المسروقة إذا لم يتم دفع الفدية.

يعد فهم بنية هجوم برامج الفدية أمرًا بالغ الأهمية تطوير استراتيجيات فعالة للوقاية والتخفيف.

طرق التسلل

يستخدم المهاجمون مجموعة متنوعة من طرق التسلل للوصول إلى الأنظمة ونشر برامج الفدية. واحدة من أكثر الطرق شيوعًا هي رسائل التصيد الاحتيالي التي تحتوي على مرفقات ضارة يتم إرسالها عبر البريد الإلكتروني إلى الهدف. قد ينقر المستخدمون غير المرتابين على هذه المرفقات ، مما يؤدي عن غير قصد إلى إصابة أنظمتهم ببرامج الفدية الضارة.

تعد مواقع الويب الضارة طريقة أخرى شائعة للتسلل ، حيث يستخدم المهاجمون هذه المواقع لتوصيل تعليمات برمجية ضارة إلى كمبيوتر الضحية. بالإضافة إلى ذلك ، يتم استخدام مجموعات استغلال الثغرات للاستفادة من نقاط الضعف الأمنية وإصابة أجهزة الكمبيوتر دون الحاجة إلى خداع المستخدم.

إن إدراك أساليب التسلل هذه يمكن أن يساعد المؤسسات والأفراد على حماية أنفسهم بشكل أفضل من هجمات برامج الفدية.

عملية التشفير

تُعد عملية التشفير ، التي تُستخدم لتشفير الملفات ، مكونًا أساسيًا في هجوم برامج الفدية الضارة. خلال هذه المرحلة ، يقوم المهاجم بتشفير ملفات الضحية ، مما يجعل الوصول إليها غير ممكن. لا يمكن فك تشفير الملفات بدون مفتاح رياضي لا يعرفه سوى المهاجم ، وعادة ما يُطلب من الضحية إرسال دفعة Bitcoin لا يمكن تعقبها إلى المهاجم من أجل استعادة الوصول إلى ملفاتهم.

لسوء الحظ ، حتى بعد دفع الفدية ، ليس هناك ما يضمن أن المهاجم سيوفر مفتاح فك التشفير أو أنه سيتم فك تشفير الملفات بنجاح. وهذا يؤكد أهمية اتخاذ تدابير وقائية لتجنب الوقوع ضحية لهجمات برامج الفدية.

تكتيكات الابتزاز

تلعب تكتيكات Exortion دورًا مهمًا في هجمات برامج الفدية. قد يهدد المهاجمون بحذف الملفات المشفرة أو نشر البيانات المسروقة إذا لم يتم دفع الفدية. في بعض الحالات ، تلجأ عصابات برامج الفدية إلى الابتزاز المزدوج ، حيث لا تقوم فقط بتشفير البيانات بل تهدد أيضًا بجعلها عامة أو عرضها للبيع إذا لم يتم دفع الفدية.

تمارس هذه الأساليب ضغوطًا هائلة على الضحايا لدفع الفدية ، لأن عواقب عدم القيام بذلك يمكن أن تكون وخيمة. ومع ذلك ، فإن دفع الفدية لا يضمن نتيجة إيجابية ، ومن الضروري للمنظمات والأفراد تنفيذ استراتيجيات فعالة للوقاية والتخفيف للحماية من هجمات برامج الفدية.

أنواع فيروسات الفدية: Locker مقابل Crypto

يمكن تصنيف برامج الفدية على نطاق واسع إلى نوعين أساسيين: locker ransomware و crypto ransomware. تقوم Locker ransomware بتقييد الوصول إلى نظام المستخدم أو ملفات معينة ، بينما تقوم برامج الفدية المشفرة بتشفير ملفات المستخدم وتطالب بالدفع مقابل فك التشفير.

ضمن كل فئة ، هناك المزيد من الفروق والاختلافات ، مما يجعل من الضروري البقاء على اطلاع حول الأنواع المختلفة لبرمجيات الفدية وخصائصها المحددة. تتضمن أمثلة برامج الفدية Locky و WannaCry و Bad Rabbit و KeRanger و Findzip و MacRansom و ThiefQuest.

من خلال فهم الأنواع المختلفة من برامج الفدية ، يمكن للمؤسسات والأفراد حماية أنفسهم بشكل أفضل من هذه التهديدات.

رانسومواري الخزانة

Locker ransomware هو نوع من البرامج الضارة التي تقيد وصول المستخدم إلى أجهزتهم ، مما يؤدي بشكل أساسي إلى قفلها. على عكس crypto ransomware ، الذي يقوم بتشفير الملفات ، يمنع Locker Ransomware المستخدمين من الوصول إلى أجهزتهم أو ملفات معينة حتى يتم دفع فدية.

في حين أن هذا النوع من برامج الفدية يمكن أن يسبب اضطرابات وإزعاجًا كبيرًا ، فمن الضروري أن تتذكر أن دفع الفدية لا يضمن استعادة الوصول. في الواقع ، قد يشجع المهاجمين ويمول أنشطتهم الإجرامية.

لذلك ، من الأهمية بمكان تنفيذ تدابير وقائية وأن يكون لديك خطة نسخ احتياطي قوية لتقليل تأثير هجمات برنامج الفدية في locker.

تشفير الفدية

Crypto ransomware هو نوع أكثر خداعًا من برامج الفدية التي تقوم بتشفير الملفات المخزنة على جهاز كمبيوتر أو جهاز محمول وتطلب فدية لمفتاح فك التشفير. يتم نشرها بشكل عام من خلال رسائل البريد الإلكتروني المخادعة أو متخفية في صورة برامج شرعية ، مما يجعل اكتشافها أكثر صعوبة. القصد من برامج الفدية المشفرة هو تشفير البيانات المهمة دون تعطيل وظائف الكمبيوتر الأساسية ، مما يزيد من صعوبة تحديد الضحايا ومعالجته.

تتضمن أمثلة برامج الفدية المشفرة Locky و WannaCry و Bad Rabbit و KeRanger و Findzip و MacRansom و ThiefQuest. يمكن أن يساعد فهم خصائص برامج الفدية المشفرة والبقاء على اطلاع بأحدث التهديدات المؤسسات والأفراد على حماية أنفسهم بشكل أفضل من هذه الهجمات.

كيف تعمل عصابات برامج الفدية

عصابات برامج الفدية ، التي غالبًا ما تتكون من مجرمي برامج الفدية ، منظمة للغاية ومتطورة ، وتستخدم تكتيكات مختلفة لتحقيق أهدافها. تتكون عملياتهم من تجنيد المجرمين الآخرين والتعاون معهم ، واختيار الأهداف ، واستخدام تقنيات التهرب داخل نظام التشغيل المستهدف.

غالبًا ما تقوم هذه العصابات بتجنيد الأفراد ذوي الخبرة المحددة ، مثل الترميز وتطوير البرامج الضارة وتسلل الشبكة. كما أنهم يشكلون شراكات إستراتيجية لمشاركة الموارد ، بما في ذلك كود البرامج الضارة وتكتيكات الهجوم ومعالجة المدفوعات.

يتضمن اختيار الهدف تحديد المنظمات والأفراد المعرضين للإصابة ، بينما يتم استخدام تقنيات التهرب لتجنب الكشف والتحليل. يمكن أن يوفر فهم كيفية عمل عصابات برامج الفدية رؤى قيمة حول طبيعة التهديد وإبلاغ تطوير استراتيجيات فعالة للوقاية والتخفيف.

التوظيف والتعاون

يُعد التجنيد والتعاون من الجوانب الأساسية لعمليات عصابات برامج الفدية. تقوم هذه العصابات بتجنيد الأفراد ذوي الخبرة الخاصة ، مثل الترميز وتطوير البرامج الضارة وتسلل الشبكة. كما أنهم يشكلون شراكات إستراتيجية مع عصابات برامج الفدية الأخرى لمشاركة الموارد ، بما في ذلك كود البرامج الضارة وتكتيكات الهجوم ومعالجة المدفوعات.

من خلال تجميع مواردهم ، يمكن لعصابات برامج الفدية أن تزيد من فعالية عملياتها وتعظيم أرباحها. يسلط هذا التعاون الضوء على أهمية البقاء على اطلاع بشأن تهديدات برامج الفدية وتنفيذ استراتيجيات قوية للوقاية والتخفيف للحماية من هؤلاء المهاجمين المنظمين والمتطورين.

اختيار الهدف

يعد اختيار الهدف عنصرًا حاسمًا في عمليات عصابات برامج الفدية ، وغالبًا ما تتضمن هجمات مستهدفة. تختار هذه العصابات الأهداف بناءً على قابليتها للهجوم والمكاسب المالية المحتملة التي يمكن تحقيقها. غالبًا ما يتم استهداف مؤسسات مثل الجامعات والمرافق الطبية وشركات المحاماة نظرًا لبياناتها القيمة وإمكانية تحقيق مكاسب مالية.

غير كاف بروتوكولات الأمان وسلاسل التوريد الضعيفة يمكن أن تجعل المؤسسات أكثر عرضة لهجمات برامج الفدية ، مما يجعلها أهدافًا جذابة لعصابات برامج الفدية. من خلال فهم العوامل التي تؤثر على اختيار الهدف ، يمكن للمؤسسات اتخاذ التدابير المناسبة لحماية نفسها من هجمات الفدية.

تقنيات التهرب

تعد تقنيات التهرب جزءًا لا يتجزأ من عمليات عصابات الفدية. تساعد هذه التقنيات العصابات على تجنب الكشف والتحليل بواسطة أنظمة الأمن. تتضمن بعض تقنيات التهرب الشائعة إساءة استخدام موثوقة للتطبيق والتشويش والتهرب الدفاعي.

تتضمن إساءة استخدام التطبيقات الموثوقة إخفاء التعليمات البرمجية الضارة داخل البرامج الشرعية. يجعل التعتيم من الصعب تفسير الشفرة الضارة وتحليلها ، مما يعيق جهود الكشف. يتضمن التهرب الدفاعي التحايل على الاكتشاف بواسطة أنظمة الأمان من خلال استخدام خوارزميات تشفير متطورة وطبقات متعددة من التشفير.

من خلال فهم تقنيات التهرب هذه ، يمكن للمؤسسات حماية نفسها بشكل أفضل من هجمات برامج الفدية وتطوير إجراءات أمنية أكثر فعالية.

برامج الفدية والوصول عن بعد

ترتبط برامج الفدية والوصول عن بُعد ارتباطًا وثيقًا ، حيث يستغل المهاجمون غالبًا نقاط الضعف في بروتوكول سطح المكتب البعيد (RDP) والشبكات الخاصة الافتراضية (VPN) للوصول إلى الأنظمة ونشر برامج الفدية. مع الاعتماد المتزايد على تقنيات الوصول عن بُعد والعمل عن بُعد ، من الضروري أن تكون المؤسسات على دراية بهذه الثغرات واتخاذ التدابير المناسبة للحماية من هجمات برامج الفدية.

من خلال فهم العلاقة بين برامج الفدية والوصول عن بُعد ، يمكن للمؤسسات تنفيذ إجراءات أمان أكثر فعالية وتقليل مخاطر الإصابة ببرامج الفدية الضارة.

بروتوكول سطح المكتب البعيد (RDP)

بروتوكول سطح المكتب البعيد (RDP) هو بروتوكول خاص تم تطويره بواسطة Microsoft يسمح للمستخدمين بالوصول إلى جهاز كمبيوتر والتحكم فيه عبر شبكة من موقع بعيد. بينما يمكن أن يوفر RDP فوائد كبيرة من حيث الإنتاجية والمرونة ، يمكن أيضًا استغلاله من قبل المهاجمين للحصول على وصول غير مصرح به إلى الأنظمة.

يمكن للمهاجمين استغلال ثغرات RDP من خلال أساليب مثل هجمات القوة الغاشمة أو إصابة الأنظمة ببرامج ضارة أو استغلال نقاط الضعف في البروتوكول نفسه. للحماية من استغلال RDP ، من الضروري استخدام كلمات مرور قوية ، وتمكين المصادقة الثنائية ، والحفاظ على التصحيح المنتظم وتحديث النظام.

ثغرات VPN

الشبكات الخاصة الافتراضية (VPN) هي نقطة دخول محتملة أخرى لمهاجمي برامج الفدية. توفر الشبكات الظاهرية الخاصة (VPN) وصولاً آمنًا عن بُعد إلى الشبكات ، ولكنها قد تكون عرضة للهجوم إذا لم يتم تكوينها وصيانتها بشكل صحيح. من المعروف أن عصابات برامج الفدية تستهدف الثغرات الأمنية في أجهزة وبروتوكولات VPN ، بالإضافة إلى نقاط ضعف الوصول الأولية الأخرى ، مثل نقاط نهاية RDP غير الآمنة والتصيد الاحتيالي عبر البريد الإلكتروني.

تتضمن بعض الثغرات الأمنية المستغلة المعروفة CVE-2018-13374 و CVE-2020-0796. للحماية من ثغرات VPN ، يجب على المؤسسات تنفيذ تدابير أمنية قوية ، مثل استخدام برنامج VPN محدث ، وإصلاح الثغرات الأمنية ، وتثقيف المستخدمين بشأن المخاطر المحتملة وأفضل الممارسات لاستخدام VPN.

استراتيجيات الوقاية والتخفيف

تعتبر استراتيجيات المنع والتخفيف ضرورية للحماية من هجمات برامج الفدية الضارة. يمكن أن يؤدي تنفيذ برامج مكافحة الفيروسات وإجراء نسخ احتياطية منتظمة وتوفير تعليم المستخدم إلى تقليل مخاطر الإصابة ببرامج الفدية بشكل كبير. من خلال الاستباقية والبقاء على اطلاع بأحدث تهديدات برامج الفدية ، يمكن للمؤسسات والأفراد تقليل الضرر المحتمل الناجم عن هذه الهجمات وضمان أمان بياناتهم وأنظمتهم.

في الأقسام التالية ، سنناقش كل من استراتيجيات الوقاية والتخفيف بمزيد من التفصيل.

برنامج مكافحة الفيروسات

يعد برنامج مكافحة الفيروسات مكونًا مهمًا في أي استراتيجية للأمن السيبراني ، حيث يمكنه اكتشاف برامج الفدية الضارة من أنظمة الكمبيوتر ومنعها والقضاء عليها. تتضمن بعض برامج مكافحة الفيروسات التي يمكن أن تساعد في الحماية من برامج الفدية Bitdefender Antivirus Plus و AVG Antivirus و Avast Antivirus و Kaspersky و Malwarebytes Premium. يمكن لهذه البرامج اكتشاف وإزالة برامج الفدية عن طريق المسح بحثًا عن التعليمات البرمجية الضارة وحظر مواقع الويب الضارة.

ومع ذلك ، من الضروري تذكر أن برامج مكافحة الفيروسات قد لا توفر الحماية من جميع أنواع برامج الفدية الضارة ، حيث قد تتمكن بعض المتغيرات من التحايل على الاكتشاف. لذلك ، من الضروري استخدام نهج أمان متعدد الطبقات والبقاء على اطلاع بأحدث تهديدات برامج الفدية.

نسخ احتياطية منتظمة

النسخ الاحتياطية المنتظمة هي إجراء وقائي أساسي ضد هجمات برامج الفدية ، حيث يمكنها المساعدة في استعادة الملفات دون الحاجة إلى دفع الفدية. توصي قاعدة النسخ الاحتياطي 3-2-1 بالاحتفاظ بثلاث نسخ من البيانات ، مخزنة على نوعين مختلفين من الوسائط ، مع وجود إحدى النسخ خارج الموقع أو دون اتصال.

من خلال تخزين النسخ الاحتياطية في مواقع متعددة ، يمكن للمستخدمين التأكد من أنه يمكنهم استرداد ملفاتهم في حالة حدوث هجوم فدية. تعد المراجعة المنتظمة وتحديث سياسات النسخ الاحتياطي أمرًا بالغ الأهمية أيضًا لضمان دقتها وفعاليتها.

تعليم المستخدم

يعد تعليم المستخدم جانبًا مهمًا من جوانب منع برامج الفدية ، حيث يساعد المستخدمين على فهم المخاطر المرتبطة ببرامج الفدية والخطوات التي يمكنهم اتخاذها لحماية أنفسهم. يجب على المستخدمين توخي الحذر من رسائل البريد الإلكتروني الخادعة والتنزيلات الضارة ، وأن يكونوا على دراية بمؤشرات هجوم برامج الفدية.

يعد تعليم الأمن السيبراني للموظفين ضروريًا أيضًا للمؤسسات ، مما يضمن أن الموظفين على دراية بالمخاطر المحتملة والالتزام بأفضل الممارسات فيما يتعلق بالأمن السيبراني. يمكن أن يؤدي تنفيذ تعليم المستخدم من خلال التدريب والموارد مثل مقاطع الفيديو والمقالات والندوات عبر الإنترنت والتحديثات المنتظمة على تصحيحات الأمان إلى تقليل مخاطر الإصابة ببرامج الفدية بشكل كبير.

نبذة عامة

في الختام ، تعد برامج الفدية تهديدًا كبيرًا ومتطورًا يمكن أن يكون له تأثيرات مالية وبيانات وتجارية شديدة. يمكن أن يساعد فهم تشريح هجمات برامج الفدية والأنواع المختلفة من برامج الفدية وعمليات عصابات برامج الفدية المؤسسات والأفراد على حماية أنفسهم بشكل أفضل من هذه التهديدات. من خلال تنفيذ استراتيجيات قوية للوقاية والتخفيف ، مثل برامج مكافحة الفيروسات والنسخ الاحتياطية المنتظمة وتعليم المستخدم ، من الممكن تقليل مخاطر الإصابة ببرامج الفدية وتقليل الضرر المحتمل الذي تسببه هذه الهجمات. كن يقظًا ، ابق على اطلاع ، وابق محميًا.

الأسئلة المتكررة

هل يمكن أن تكون برامج الفدية خطيرة؟

نعم ، يمكن أن تكون برامج الفدية خطيرة وتسبب اضطرابات مكلفة للعمليات وكذلك فقدان المعلومات والبيانات الهامة. قد يواجه الضحايا أيضًا عقوبات قانونية إذا كان خرق البيانات نتيجة لضعف الدفاعات أو عدم الامتثال لقوانين ولوائح الأمن السيبراني.

لذلك ، من المهم اتخاذ خطوات استباقية لحماية نفسك من برامج الفدية الضارة.

لماذا يعتبر برنامج الفدية أكثر أنواع البرامج الضارة ضررًا؟

تعد برامج الفدية الضارة أكثر أنواع البرامج الضارة ضررًا لأنها لا تجعل البيانات والأنظمة غير قابلة للاستخدام فحسب ، بل تطالب أيضًا بدفع فدية مقابل استعادة الوصول. يواجه الضحايا القرار الصعب بدفع الفدية أو فقدان الوصول إلى بياناتهم إلى الأبد.

يمكن أن تتسبب هذه البرامج الضارة في حدوث اضطرابات كبيرة لكل من الأفراد والشركات.

ماذا يحدث إذا حصلت على انتزاع الفدية؟

إذا حصلت على برنامج رانسوم وير ، فقد يتم احتجاز بياناتك وملفاتك كرهائن. من المحتمل أن يطلب المهاجم دفع فدية لاستعادة الوصول وفك تشفير البيانات.

من المهم التصرف بسرعة والاتصال بفريق أمن تكنولوجيا المعلومات على الفور لتقليل مخاطر التلف طويل المدى.

ما هو الفرق بين Locker Ransomware و crypto ransomware؟

يتمثل الاختلاف الرئيسي بين locker ransomware و crypto ransomware في أن الأول يقيد الوصول إلى نظام المستخدم أو ملفاته ، بينما يقوم الأخير بتشفير البيانات ويتطلب الدفع مقابل إلغاء قفلها.

كيف تحدد عصابات برامج الفدية أهدافها؟

تقوم عصابات برامج الفدية بتقييم الأهداف المحتملة بعناية من خلال تقييم احتمالية هجوم ناجح وقيمة المكافآت المحتملة. من خلال القيام بذلك ، يكونون قادرين على تحديد الأهداف التي ستوفر أقصى عوائد بأقل جهد ممكن.

تساعد عملية الاختيار الدقيق هذه على ضمان قدرة العصابات على تعظيم أرباحها مع تقليل مخاطرها. كما أنه يساعد على ضمان اختيار الأهداف بعناية ونجاح الهجمات.

كاتب السيرة الذاتية

Angelo Frisina هو مؤلف ذو خبرة عالية وخبير تسويق رقمي مع أكثر من عقدين من الخبرة في هذا المجال. وهو متخصص في تصميم الويب وتطوير التطبيقات وتقنيات تحسين محركات البحث وتقنيات blockchain.

أدت معرفة Angelo الواسعة بهذه المجالات إلى إنشاء العديد من مواقع الويب الحائزة على جوائز وتطبيقات الهاتف المحمول ، فضلاً عن تنفيذ استراتيجيات تسويق رقمية فعالة لمجموعة واسعة من العملاء.

يعتبر أنجيلو أيضًا مستشارًا محترمًا ، حيث يشارك أفكاره وخبراته من خلال العديد من ملفات البودكاست وموارد التسويق الرقمي عبر الإنترنت.

بشغف للبقاء على اطلاع دائم بأحدث الاتجاهات والتطورات في العالم الرقمي ، يعد Angelo رصيدًا قيمًا لأي مؤسسة تتطلع إلى البقاء في المقدمة في المشهد الرقمي.

2 التعليقات

مقالة ممتازة مع نصائح عملية للمستخدمين النهائيين. شكرا لك.

شكرا أليس ، سعيد لأنك استمتعت بها! ؟؟؟؟